Cibercrime, Ciberterrorismo y la posible preparación para una Ciberguerra

El Minuto | Cybercrime es un término en inglés, ciberdelito, actividad delictiva que tiene como objetivo o utiliza una computadora, redes de computadoras o un dispositivo conectado a una red, tiene lugar en el espacio llamado cibernético, lugar donde se encuentra la tasa de criminalidad. muy alto.

Por: Danielle Souza | Directora del Diario el Minuto de Brasil

Los delitos cibernéticos son aquellos que solo ocurren dentro de este ámbito; Los delitos tradicionales son aquellos que ocurren en el mundo real y que tienen incidencia o parte de ellos ocurren en el ciberespacio o ciberespacio, enfatizando que los delitos con mayor incidencia son: Delitos contra la propiedad; Robo mediante fraude; Delitos relacionados con moneda virtual; Delitos de extorsión; Delito cuyo equipo es secuestrado, llega a su dueño con cierta conexión, haciéndolo susceptible de ser secuestrado, el criminal pide un rescate, ya sea en bitcoins o criptomonedas, muchas veces la víctima paga y no recupera el acceso.

Hackers son profesionales especializados en ciberseguridad que trabajan en seguridad de sistemas, investigan lagunas para evitar la invasión de redes, sistemas, evitando así que empresas y civiles sean dañados y atacados.

Crackers se les llama ciberdelitos, altamente capacitados, hacen uso de su especialidad para cometer ciberdelitos o delitos cibernéticos.

La seguridad cibernética es la práctica de proteger información, sistemas, computadoras y otros contra amenazas cibernéticas y ataques maliciosos.

A mediados del 2000, agencias gubernamentales, principalmente agencias estadounidenses, querían utilizar un área determinada de internet, que tenía un mayor

nivel de anonimato, sin interceptar información, por lo que se creó la “Tor”, con el objetivo de proteger datos de quien navegó por esa red en particular y garantizar su privacidad frente a los usuarios de las agencias de inteligencia.

Tor, “La ruta de la cebolla”, es un software cuyo código abierto es anónimo y permite navegar por redes que evidentemente no están en la superficie, es decir, anonimiza la conexión y en consecuencia la IP no es detectada por el proveedor.

Deep web, también conocido como Deepnet e Undernet , una rama de la web, una capa de sitios que no está emparejada con los motores de búsqueda más populares del mundo, un ejemplo sería imaginar la Deep Web como una trastienda.

Dark web, compuestos por sitios no integrados con sitios conocidos popularmente, estos dominios se utilizan prácticamente para la comisión de delitos por parte de los ciberdelincuentes, que se componen de cadenas.

Strings, compuestas aleatoriamente por números y letras, pero para que se acceda a ellas el individuo necesita tener los conocimientos adecuados para hacerlo, se requiere el uso de ciertas herramientas de criptomonedas porque es un entorno oscuro y peligroso.

Silk Road, conocido como el “mercado”, se accede a través del “Tor”, un lugar donde se comerciaba con drogas, su creador fue multado y arrestado por el FBI.

Al acceder a la Deep Web através de Tor, su conexión se vuelve lenta, cuanto más lenta es su conexión, más anónimo se vuelve.

La activación en dos etapas de las redes sociales, Facebook, Intagram y Watsapp es fundamental para prevenir el ciberdelito, se requiere mucha precaución a la hora de instalar aplicaciones en el dispositivo móvil, los expertos recomiendan instalar aplicaciones proporcionadas por Play Store.

El ciberterrorismo es el ataque a redes, sistemas informáticos, información, programas informáticos y datos de la internet pública o privada para cometer actos de extrema violencia, que resulten en amenaza, muerte o daño, con el fin de obtener un determinado beneficio, ya sea en el ámbito político o esfera ideológica, se produce mediante intimidación o amenaza, es considerado un acto de terrorismo en el mundo virtual.

A mediados de 1990, la Agencia Internacional de Seguridad experimentó avances sumamente importantes, se destaca que este evento se debe al fin de la Guerra Fría en 1991, la globalización avanza cada vez más tras el atentado del 11 de septiembre de 2001, el cual no solo Aterrorizado a Estados Unidos, generó pánico, terror y conmoción mundial, debido a este espantoso hecho, se generó una masiva preocupación gubernamental y mediática como resultado de estos hechos provocados por el ciberterrorismo, lo que llevó a las Agencias de Inteligencia a tomar ciertas precauciones agencias, como el Buró Federal de Investigaciones, Intelligencia Central, con el objetivo de exterminar ciberataques y ciber terrorismo.

Recordando que los siguientes casos se encuentran entre los principales en ciberterrorismo: AAI-Qaeda utilizó las redes para ponerse en contacto con simpatizantes y también para incrementar su “Clan” de miembros, los futuros ciberterroristas. Estonia es un país extremadamente actualizado en tecnología de la información, totalmente digitalizado, operando plenamente en la “era digital”, actuando en la lucha contra el ciberterrorismo, un ejemplo fue la remoción de una estatua ubicada en la capital, era un símbolo de victoria contra el nazismo, y para Estonia su significado era solo ocupación rusa, debido a este episodio se produjeron ciberataques.

Guerra de Osetia en 2008, que tenía fuerzas totalmente apoyadas por Rusia; Caos irã debido al ataque nuclear en 2010; Ataques chinos a los Estados Unidos en 2010, según informes de noticias, estos ataques se debieron al espionaje de correo electrónico; En 2013 Brasil sufrió espionaje por parte de Estados Unidos y Canadá, lo que resultó en la recopilación de alrededor de 2,3 millones de datos de brasileños.

WikiLeaks es una organización, creada en 2006, ubicada en varios dominios de la esfera virtual, recién fue revelada a mediados de 2010, fundada por Julian Paul Assange, informático y activista, la organización sin fines de lucro, ubicada en Suecia, publicada en Los documentos confidenciales del mundo cibernético, filtrados de organismos gubernamentales y empresariales, cuyas publicaciones eran anónimas, que se adquieren de múltiples formas y se difunden según su importancia o incluso su sensibilidad, cabe destacar que tal acto no fue una ciberguerra y sí en un forma de protesta.

Sin embargo, internet es actualmente un arma extremadamente peligrosa, Estados Unidos, en un gesto preocupante, advierte sobre los delitos cibernéticos, ya que los ciberterroristas son sumamente capaces, invierten tiempo, dinero y práctica para

convertirse en expertos y capaces de invadir sistemas gubernamentales y empresas. , amenazando la seguridad y la información, causando graves daños irreparables al funcionamiento del país.

Por ello, las potencias mundiales están tomando las medidas de seguridad necesarias para prevenir estos ataques de ciber-terroristas y ciberdelincuentes a nivel internacional para que se contenga el caos y el país no sufra daños en ningún ámbito.

La ciberguerra ocurre en el ciberespacio es una amenaza real, ocurre con el uso de medios electrónicos, provocando ataques criminales, invasión de redes y computadoras, puede ocurrir en cualquier momento, relacionado con conflictos políticos, militares, de manera autónoma o física, pueden ocurrir en Estados y siendo cometidos por ciberterroristas con total anonimato. Los ciberataques se han convertido en una preocupación internacional, que se centra en afectar los servicios de energía, transporte, salud, agua, finanzas y datos confidenciales de la inteligencia y el ejército.

Cyber Warfare o Cyber War puede ocurrir de muchas formas, un método muy conocido es a través de la replicación de Genghis Kha; El ciberespionaje se practica para recabar cierta información y situaciones confidenciales, gubernamentales y de los países, que causan daños al país. Estados Unidos sufrió ataque, Moonlight – 1998 y Titan Raian – 2003.

El Comando Cibernético de Estados Unidos (USCYBERCOM), estudia profunda e incesantemente si los actos de espionaje ocurren para obtener ventaja en el ámbito comercial, intelectual o incluso en la venta de información, o si son ataques desde el ámbito militar contra la seguridad nacional de los Estados Unidos, además de Inteligencia de Seguridad Nacional, utiliza tecnología de la información para controlar equipos y por ello la probabilidad de ser saboteado es muy alta. La industria puede ser atacada a través del virus Stuxnet, de origen desconocido, es un conjunto de software malicioso, fue considerado el primer ataque contra el ámbito industrial.

Stuxnet es un Worm Computer, programa relativamente similar al Malware y desarrollado para atacar el Sistema Operativo y extenderse a otros equipos, fue creado por el grupo industrial alemán – Simens, utilizado específicamente para atacar el sistema Scada – Supervisiory Control and Data Acquisition, software que monitorea dispositivos y equipos industriales a través de servidores, es capaz de reprogramar y realizar cambios, se puede esconder en miles de dispositivos, es de destacar que para los sistemas domésticos es completamente inofensivo.

Debido a esto, las potencias mundiales se preparan para una posible y probable guerra cibernética, continúan desarrollando sistemas de seguridad, tecnología de primer mundo para prevenir ataques ciberterroristas. A mediados de 2010, Interpol hizo una propuesta para crear un mega sistema de protección global, que fue discutida para la prevención del ciberterrorismo en Hong Kong.

La dificultad es extrema para ubicar a los ciberterroristas, pues son sumamente especializados y capaces, sin dejar rastros, según Interpol, es necesario crear un canal de uso restringido con máxima seguridad y sin fallas para que puedan comunicarse, evitando esto. forma la invasión de ciber-terroristas y ciberdelincuentes, para que el sistema no sea invadido bajo ninguna circunstancia, ni engañado.

La ciberguerra consiste en tener pleno acceso a los sistemas, su objetivo no es destruir sino conocer en profundidad a tu oponente y todos los sistemas de seguridad que tiene, especialmente en el ámbito de la inteligencia militar y policial, sin que él se dé cuenta de que está siendo atacado, espiado y observado, inicialmente ocurre en silencio, poseyendo y teniendo acceso a temas de inteligencia y seguridad internacional, proyectos, planes militares del país atacado. Ante el escenario actual, la mayor potencia militar de 2021, Estados Unidos de América, con el mayor número de efectivos activos, alrededor de 2.141.900, activos y en reserva, Rusia en segundo lugar y China en tercer lugar.

Estados Unidos, con el objetivo de prevenir ataques cibernéticos y una probable guerra cibernética, invierte en tecnología de alto nivel, que actualmente consiste en experimentos de inteligencia artificial, que incluyen monitoreo satelital, sensores e informes específicos de la nube virtual con la misión de ayudar a las Fuerzas Armadas a detectar cualquier tipo de amenaza, eventos con anticipación, evidentemente monitoreados por cualquier oficial militar. Cabe señalar que un experimento de este tipo también tiene por objeto la toma de decisiones en el liderazgo y la estrategia militares.

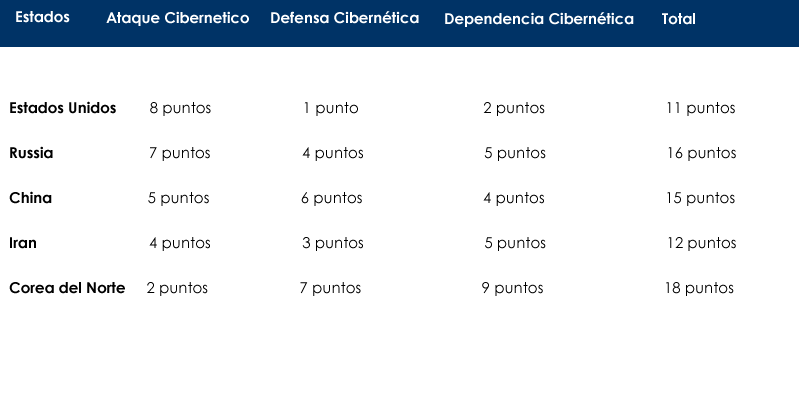

Dado lo anterior, la cibercapacidad es un hecho notorio relacionado con las principales potencias militares, investigación elaborada por Estados Unidos, es la ofensiva y defensiva de las principales potencias mundiales, aborda vulnerabilidades y defensa de las principales potencias militares mundiales según la investigación. llevado a cabo por los eruditos estadounidenses Richard Clarke y Robert Knake.

- Capacidad ciberofensiva

- Capacidad ciberdefensiva

- Ciberdependencia